TORNIQUETES

Conheça os Produtos

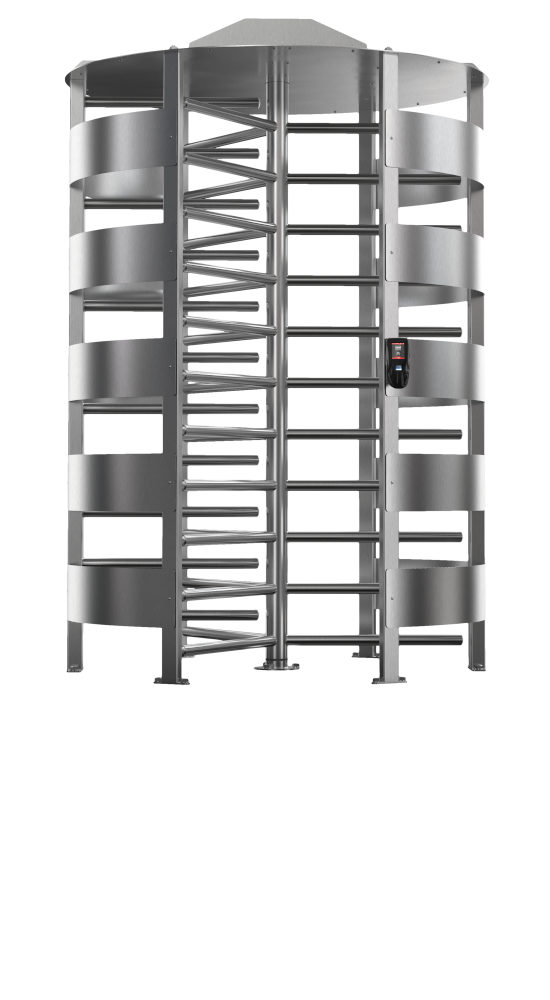

Torniquete Control iD

Control iD

A Control iD traz ao mercado três modelos de torniquetes ideais para ambientes estritamente controlados, garantindo uma solução segura que conta com as mais modernas tecnologias de identificação e materiais com acabamentos de primeira linha.

Além de um design moderno e inovador, os torniquetes já vêm prontos para integração com diversos softwares de acesso do mercado, podendo também operar de forma totalmente stand alone por meio do software embarcado, ou ainda no modo online com o poderoso software iDSecure.

Torniquete Fácil

Henry

Segurança Robusta, Custo Inteligente.

A solução ideal para controle de acesso de alta segurança com excelente custo-benefício. Projetado para resistir a fortes impactos, o Torniquete Fácil garante durabilidade e baixo custo de manutenção.

Opcional de passagem dupla, inox, otimizando a circulação sem abrir mão da segurança. É compatível com diversas tecnologias de controle de acesso e indica a liberação do usuário por pictograma.

Como funciona o controle de acesso

Trata-se de um pequeno dispositivo que armazena em sistemas embarcados ou software independente uma quantidade expressiva de dados, liberando os usuários em seções específicas de um edifício, por exemplo.

Usuários qualificados como administradores têm autonomia para registrar as senhas dos demais. É o caso de porteiros, recepcionistas e gerentes de segurança.

Vale lembrar que o equipamento não está habilitado para registrar pontos de funcionários, de acordo com as normas do antigo Ministério do Trabalho.

Como instalar o controlador de acesso

O equipamento demanda poucos requisitos de instalação – basta uma fonte de alimentação ligada à energia elétrica e eventuais conexões com outros dispositivos de controle (catracas, portas, clausuras, cancelas, etc.).

O Controlador de acesso por senha é o equipamento mais simples entre os demais modelos utilizados para esta finalidade.

Por que instalar o controlador de acesso

Controladores de acesso por senha costumam ser recomendados para aqueles usuários que desejam implementar uma solução de baixo custo, sem abrir mão do controle do ambiente.

Além disso, seu uso é mais simplificado por funcionar apenas com senha, algo bastante intuitivo mesmo para indivíduos que nunca utilizaram um equipamento do gênero.

Qual o melhor equipamento?

Os controladores de acesso da Control iD se destacam no mercado pelas funcionalidades desenvolvidas por uma equipe de engenharia especializada, garantindo desempenho, segurança e confiabilidade.

Para demandas mais complexas, a empresa oferece equipamentos multifuncionais com capacidade para até 200 mil cadastros, permitindo identificação combinada por biometria e cartão de proximidade. Essa multifuncionalidade é essencial nos sistemas modernos, pois possibilita adaptar o controle de acesso às necessidades específicas de cada ambiente.

FAQ

Perguntas mais frequentes

As respostas das suas dúvidas podem estar aqui:

O controle de acesso eletrônico funciona a partir do cadastro prévio do usuário e da definição de níveis de permissão. No momento do cadastro, são configuradas as formas de identificação, como biometria, senha ou cartão.

Quando o acesso é solicitado, o equipamento autentica automaticamente o usuário pelo método escolhido. Se ele tiver autorização, portas, fechaduras ou outros dispositivos integrados são liberados. Caso contrário, a tentativa é registrada e pode gerar um alerta.

Um sistema de controle de acesso é essencial para proteger pessoas, patrimônios e informações. Composto por equipamentos como catracas, fechaduras biométricas e leitores de cartões, integrados a um software de gerenciamento, ele permite monitorar entradas e saídas e liberar acessos conforme permissões previamente definidas.

No ambiente corporativo, independentemente do porte da empresa, preservar bens e dados é fundamental. Qualquer falha pode gerar prejuízos financeiros significativos e comprometer a continuidade do negócio.

Além disso, a automação da segurança reduz erros humanos e dificulta fraudes, inclusive tentativas de engenharia social ou ações internas mal-intencionadas.

Os principais métodos de identificação em sistemas de controle de acesso são:

Senha pessoal:

O usuário cadastra uma senha no sistema, que pode ser numérica, alfanumérica ou um PIN. O acesso é liberado após a digitação correta.

Cartão de proximidade:

A identidade do usuário é vinculada a um cartão que utiliza radiofrequência. Basta aproximá-lo do leitor para liberar o acesso. O cartão também pode funcionar como crachá, com dados e foto do colaborador.

Biometria:

É o método mais seguro e prático. Utiliza a leitura da impressão digital para autenticação. Como cada digital é única, o risco de fraude é extremamente baixo e não exige cartão ou memorização de senha.

De fácil instalação e operação, os equipamentos de controle de acesso podem ser aplicados em diversos ambientes para reforçar a segurança e monitorar a circulação de pessoas.

São amplamente utilizados em escritórios, hospitais, indústrias, universidades, escolas, condomínios, prédios públicos e até em residências, garantindo mais controle e proteção.